Les vacances plus rien à faire du tout… mais on n’oublie pas tout et surtout pas les bonnes pratiques sécuritaires.

Tout au long de l’année nous vous avons interpellé sur la bonne gestion de vos ordinateurs, licences, mots de passe… et même sur l’aménagement de votre espace de bureau.

Nous n’avons cessé de claironner combien, il fallait être vigilant, respecter les procédures et disposer de sauvegardes. L’été est la période propice pour faire un récap de tous ces rappels et mises en gardes.

Ostin a donc concocté un article sous forme de cahier de vacances, nous espérons qu’ainsi vous ne serez pas perdu lors de votre reprise.

Objectif : Conserver les bonnes habitudes sécuritaires

Niveau : Facile

Prérequis : Utiliser un matériel informatique et partager des données

Matériel : Un ordinateur, une tablette ou un smartphone connecté à internet

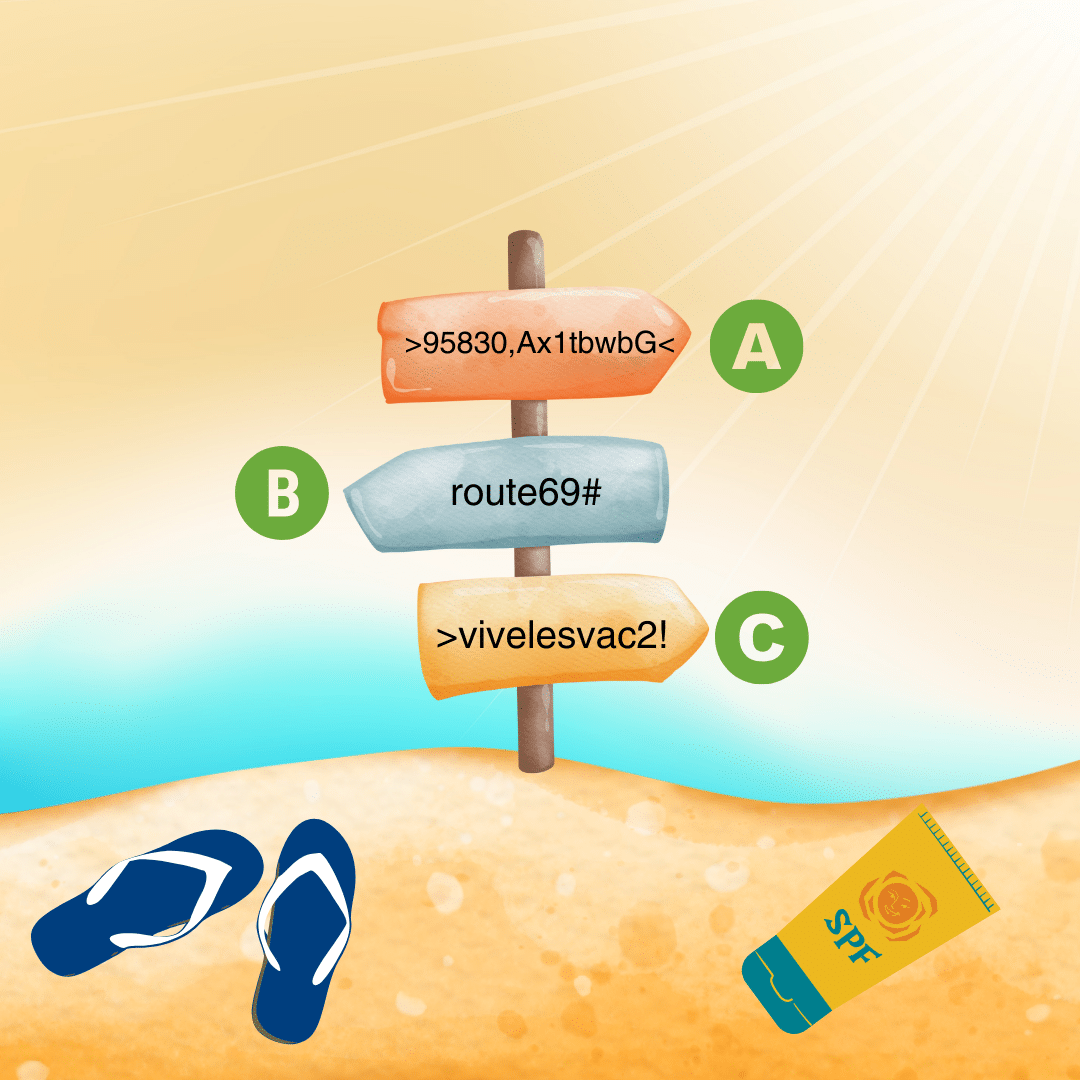

Mots de passe : Meilleure porte d’entrée des cyber-assaillants

Le mot de passe doit respecter au moins 2 règles : être complexe et unique.

Compte tenu du nombre d’interfaces nécessitant un mot de passe, il est indispensable de disposer d’un coffre-fort de mots de passe.

Ostin en propose un 100% française et certifiée par l’ANSSI.

Avant d’en adopter un, veillez à ce qu’il :

- dispose d’une interface Web, vous permettant de l’utiliser partout et sur tous vos supports.

- de bases de données en Europe.

- dispose d’une double authentification (qu’Ostin vous préconise fortement d’activer).

- propose de la génération de mots de passe complexes.

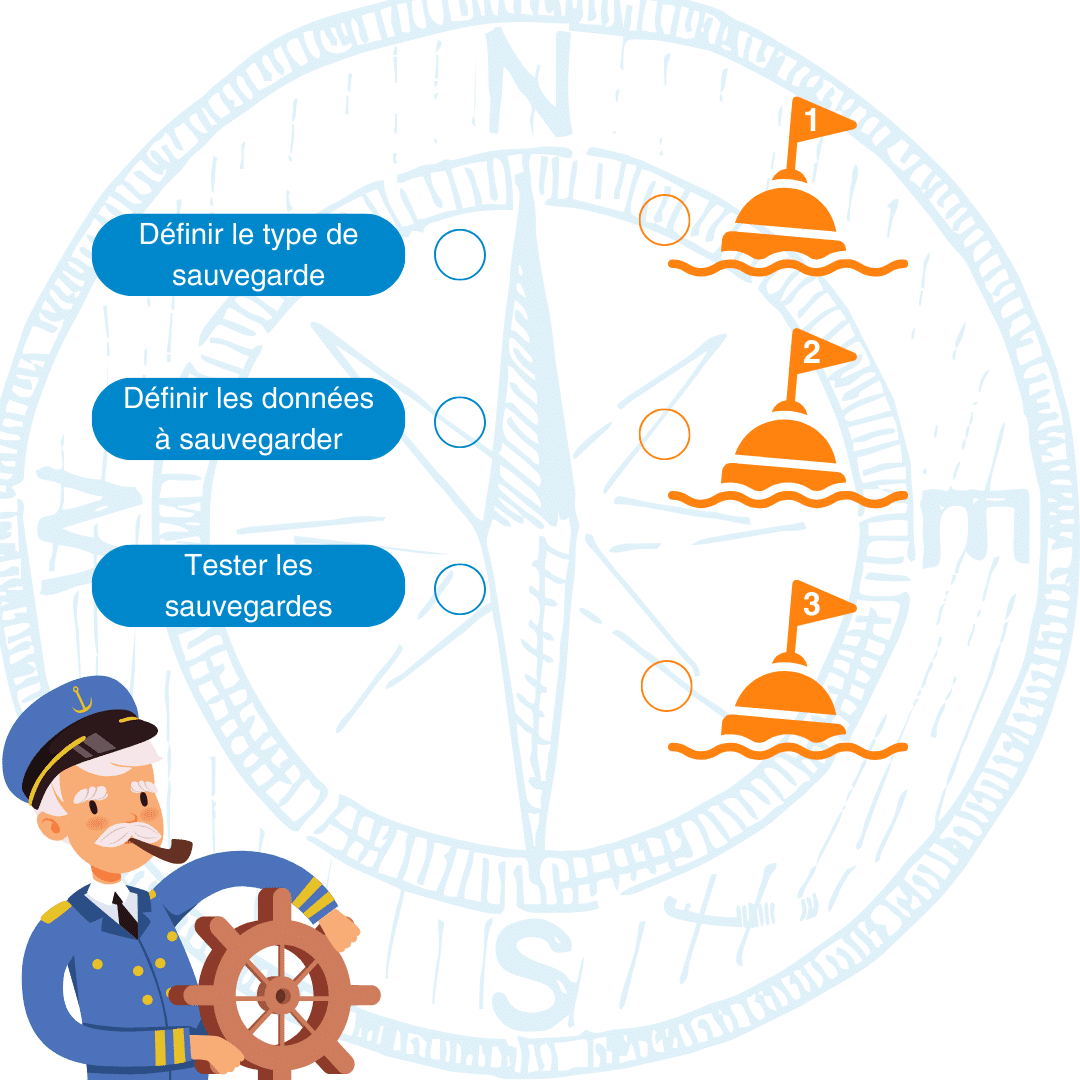

Sauvegarde des données : La bouée de sauvetage des entreprises

Ostin gère de manière professionnelle vos sauvegardes, tout en vous permettant d’accéder à vos données à partir de n’importe quel ordinateur connecté à Internet pour un coût modique.

- Nous identifions avec vous vos besoins en sauvegarde et archivage. Forts de notre expertise nous vous conseillons dans la sélection et le tri des informations à conserver.

- Nous établissons avec vous la fréquence des synchronisations cryptées entre le serveur de l’entreprise et le serveur distant de sauvegarde. Cette synchronisation s’effectue la nuit afin de ne pas perturber le fonctionnement du réseau de l’entreprise.

- Notre équipe s’assure que les sauvegardes n’ont rencontré aucune défaillance et les teste régulièrement en les copiant sur le serveur de l’entreprise.

- Enfin, Ostin intervient pour remettre à leur place initiale les informations demandées sur le serveur.

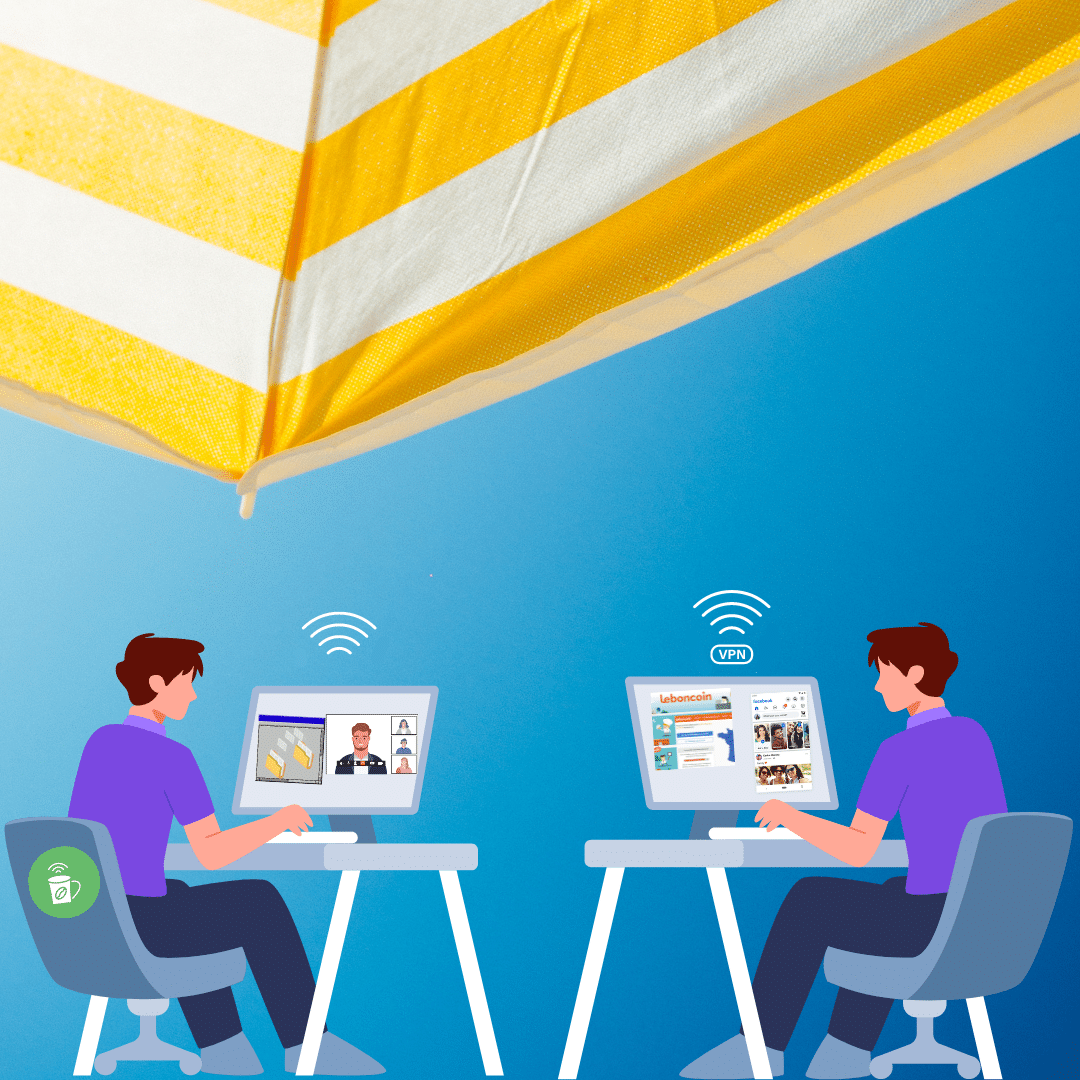

Usage pro et perso : Savoir faire la différence entre les deux

Lorsque vous choisissez votre matériel professionnel, vous vous responsabilisez encore plus quant à son usage. Une utilisation responsable implique de ne pas naviguer sur Internet comme avec un matériel personnel. Pourquoi ? Car, les recherches aléatoires sur le web et la visite de sites potentiellement dangereux peuvent menacer les données contenues sur l’ordinateur/tablette/téléphone.

L’idéal serait évidemment de disposer de supports différents pour marquer encore plus la séparation entre son activité personnelle et professionnelle. Mais que vous disposiez d’un seul support ou de deux, il est primordial de ne pas mélanger ses emails pro et perso.

Si vous utilisez votre adresse mail perso ou transférez des emails d’un compte à l’autre, vous risquez d’engendrer des situations dangereuses. Le plus grand risque que vous encourez est d’offrir une voie royale aux cybercriminels. Les boites mails personnelles, moins sécurisées que les professionnelles, sont plus facilement piratées.

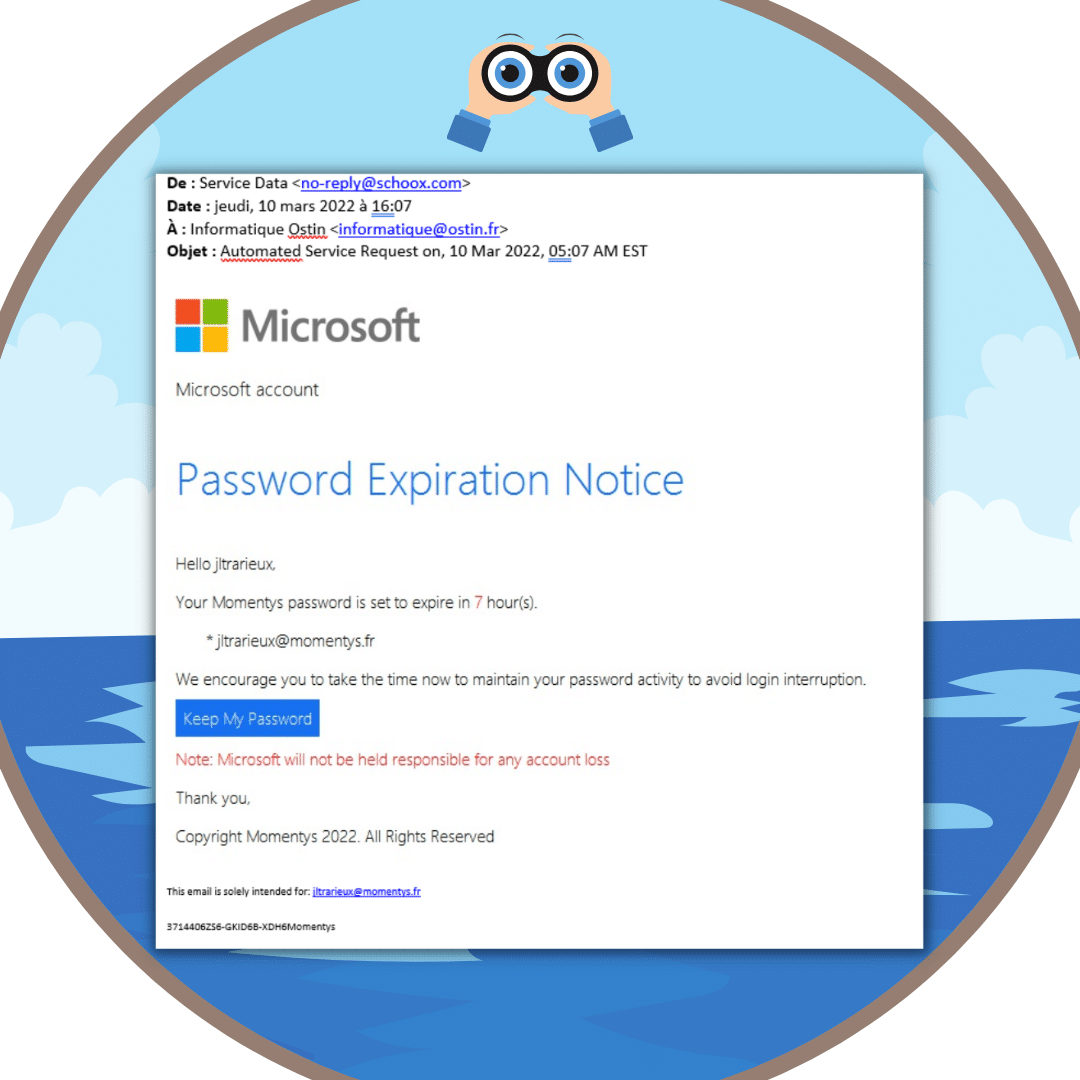

Phishing : Savoir reconnaitre le danger

Les cybercriminels sont plus précis dans leur approche comme dans la création de leur contenu trompeur grâce à l’existence de logiciels malveillants et à la démocratisation de l’IA.

Fini le faux mail bourré de fautes d’orthographe ou présentant un logo pixélisé. Le vol d’identité se fait plus précis et trompeur et plus seulement par mail… mais également SMS.

Il est donc essentiel de :

- Ne jamais agir dans la précipitation

- Changer régulièrement votre mot de passe

- Adopter la double identification. Surtout pour les réseaux sociaux !

- Ne pas utiliser 2 fois le même mot de passe

- Ne pas enregistrer automatiquement vos mots de passe mais investir dans un gestionnaire de mots de passe français ou recommandé par l’État français

Bonnes vacances à tous !

Pour aller plus loin : www.calameo.com/issa-france-security-tuesday/